Campañas de Smishing bancario

29 abril 2022

En la actualidad, son muy comunes los ataques de phishing vía correo electrónico. Para evitar ser víctimas de ellos, debemos estar informados y concienciados para saber reconocerlos.

En la actualidad, son muy comunes los ataques de phishing vía correo electrónico. Para evitar ser víctimas de ellos, debemos estar informados y concienciados para saber reconocerlos.

Los ataques de phishing consisten en el envío de un correo electrónico por parte de un ciberdelincuente a un usuario, suplantando a una entidad legítima (red social, banco, institución pública, empresa de mensajería, etc.) y engañando a la víctima trata de robar su información privada o infectar el dispositivo.

Cuando este tipo de mensajes maliciosos son enviados por SMS a los teléfonos móviles, este ataque recibe el nombre de smishing. En este caso solo cambia el vector por el que se recibe el mensaje pero el objetivo del atacante es el mismo, engañar para robar información privada o infectar el dispositivo.

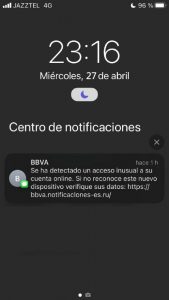

Ejemplo real de smishing

Ejemplo real de smishing

Cuando se recibe un mensaje debe observarse de forma detenida para verificar su autenticidad.

En los teléfonos móviles puede resultar más complejo la detección de este tipo de ataques de engaño por lo que se deben verificar los siguientes puntos:

- Verificar el emisor: Verifica que la persona o entidad emisora son conocidos nuestros.

- Verificar que somos cliente de la empresa o servicio: Los ciberdelincuentes no suelen tener acceso a las bases de datos de usuarios de las empresas por las que se hacen pasar, así que envían sus mensajes al mayor número de destinatarios posible. Si se recibe un mensaje de una empresa o banco A, pero somos cliente de una empresa o banco B, se trata de un mensaje de smishing.

- Presta atención a la redacción del mensaje: Los bancos o entidades gubernamentales no envían mensajes con faltas de ortografía y errores gramaticales. Los ciberdelincuentes a menudo cometen este tipo de descuidos ya que utilizan plantillas para los mensajes, o traductores, para enviar los correos a diferentes países y alcanzar el mayor número posible de víctimas.

- Solicitudes de información personal: Si se recibe un mensaje donde se solicita de forma descarada y con premura que se confirme la información de la cuenta, las credenciales de inicio de sesión u otros datos personales, es probable que se trate de una estafa.

- Revisa los enlaces: Este punto es muy importante por lo que se debe leer detenidamente los enlaces. Los ciberdelincuentes crean versiones falsificadas de sitios legítimos con URLs que pueden ser tipográficamente idénticas. Por este motivo, se debe estar atento a los errores deliberados, ya sean tipográficos u ortográficos.

Entre los trucos habituales para conseguir que la víctima acceda a los enlaces están los errores ortográficos deliberados (p. ej., «luna» y «Iuna» parecen iguales, pero el segundo emplea una i mayúscula).

Estos ataques también se conocen como ataques homográficos.

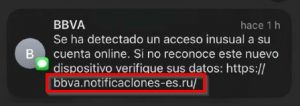

En este caso de smishing se observan diversas irregularidades sobre la URL.

- La palabra “notificacIones” está escrita con una L mayúscula en lugar de una i.

- Para que la víctima piense que se trate de una web española, el atacante ha finalizado el nombre del dominio en “-es”.

- Se observa que la URL termina en “.ru” lo que indica que es un dominio que pertenece a Rusia.

Apremiado por el mensaje alarmante de acceso inusual a la cuenta bancaria un usuario puede pasar por alto estos detalles, acceder a la URL e introducir sus credenciales de acceso, las cuales serán robadas de forma inmediata por el atacante.